Présentation de la configuration

2025-12-16Dernière mise à jour

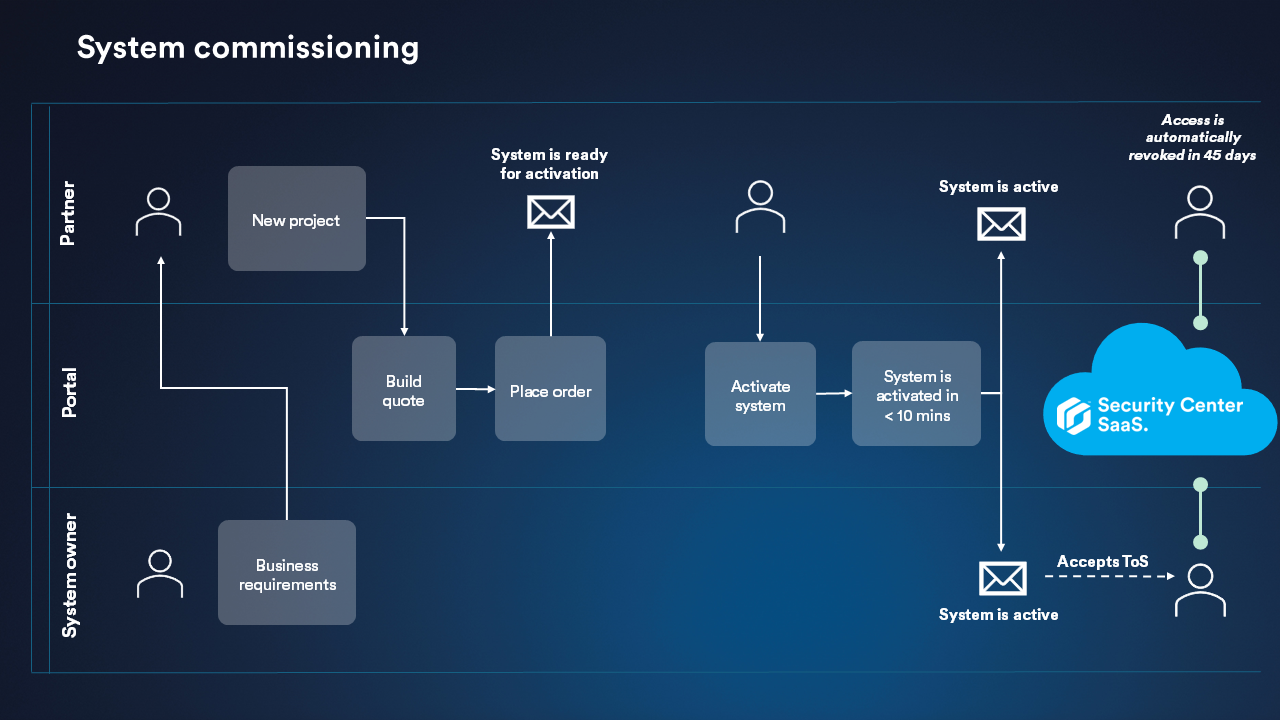

La configuration de Security Center SaaS implique la planification, la commande, l’activation et la configuration du système.

- En savoir plus sur Security Center SaaS et son fonctionnement.

- Consultez les exigences de Security Center SaaS :

- Mise en service d’un nouveau système :

- Passez en revue les exigences de l’entreprise.

- Établissez un devis.

- Passez une commande.

- Activez le système.

-

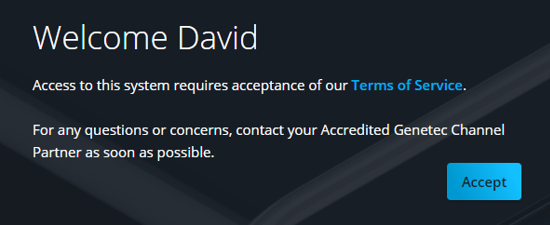

Connectez-vous à Security Center SaaS.

- Acceptez nos conditions d’utilisation.

IMPORTANT :Pendant l’activation, l’intégrateur du système affecte l’accès aux utilisateurs sélectionnés pour le configurer. Pour accorder l’accès à des utilisateurs supplémentaires :

IMPORTANT :Pendant l’activation, l’intégrateur du système affecte l’accès aux utilisateurs sélectionnés pour le configurer. Pour accorder l’accès à des utilisateurs supplémentaires :- L'administrateur système de l'utilisateur final spécifié sur la commande doit se connecter et accepter les conditions d'utilisation. Si cette étape n’est pas terminée, les utilisateurs affectés ne peuvent pas se connecter.

- Un administrateur doit mettre à jour le groupe d’utilisateurs depuis la page d’Accès du système cible sur le portail de gestion du système.

- Acceptez nos conditions d’utilisation.

- Créez vos utilisateurs et appliquez des rôles.

- Créez des groupes pour définir les autorisations des utilisateurs hérités en fonction de l’appartenance au groupe.

-

Ajoutez des appareils

- Activez les tuiles vidéo dans la frise chronologique.

- Activez les événements d'analyse caméra.

- Activez les métadonnées de caméra.

- Activez la protection de la confidentialité

REMARQUE :La visibilité des appareils locaux dépend de l’emplacement de vos appareils. Pour que les appareils soient détectables, ils doivent se trouver sur le même réseau local que l’appareil. - (Facultatif) Configurez la fédération par le biais d’un tunnel inverse.

- (Facultatif) Téléchargez les clients de bureau à partir de la page d'accueil de Security Center SaaS.

Regardez cette vidéo pour en savoir plus. Cliquez sur l’icône Sous-titres (CC) pour activer les sous-titres dans l’une des langues disponibles.